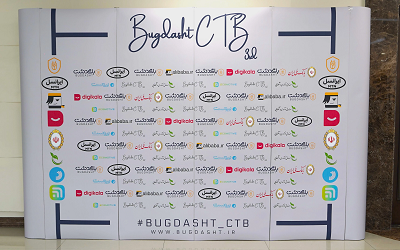

ششمین رویداد سالانه امنیتی باگدشت با نام CTB در آبان ماه سال ۱۴۰۴ برگزار شد

بیست و دوم مهر ماه ششمین رویداد سالانه باگدشت با نام CTB یا Capture The Bug آغاز گردید. این رویداد هر ساله به منظور فرهنگسازی هرچه بیشتر مفاهیم باگبانتی و تعامل متخصصین امنیت کشور برگزار میگردد. حمایت سازمانهای کشور از رویداد امسال به مراتب بیشتر از سالهای گذشته بود و حامیان این رویداد شرکت خدمات ارتباطی ایرانسل، شرکت دیجی کالا، شرکت تارا، شرکت چارگون، شرکت کافهبازار، شرکت سفرهای علیبابا، بانک تجارت، بانک توسعه تعاون و بانک سامان بودند.